社内のネットワーク構成、なんとなく「つながっているからOK」と考えていませんか?

特に1人情シスの場合、日々の問い合わせ対応やトラブル対応に追われる中で「ネットワーク設計まで手が回らない…」という方は多いはずです。

しかし、ネットワークは一度問題が起きると「全社的な業務停止」につながる重要なインフラでもあります。

実際によくあるのが、以下の状態です。

上記をクリアし、よりセキュリティ的に強固なネットワーク構成であれば問題ありませんが、限られた時間の中でゼロから最適なネットワーク構成を考えるのは簡単ではありません。

そこで本記事では、1人情シスでも無理なく実現できる「ネットワーク構成のテンプレ」を図解付きで紹介します。

小規模企業でもそのまま使える構成から、セキュリティを強化した設計、クラウドを活用した構成までを整理しています。

「何から手をつければいいか分からない」という方に、自社に合ったネットワーク構成を設計する一助となれば幸いです。

1人情シスがネットワーク構成で悩む理由

1人情シスとして働いていると、ネットワーク構成に対して「これで本当に大丈夫なのか?」と不安を感じる場面は少なくありません。

その背景には、1人情シス特有の環境や制約があります。

属人化しやすい

多くの企業では、ネットワークの設計や運用が特定の担当者に依存しています。

特に1人情シスの場合、自分以外にネットワークを理解している人がいないケースも珍しくありません。

このような状況では、「なぜこの構成になっているのか」「正しい状態なのか」が分からないまま運用せざるを得ず、改善にも踏み出しづらくなります。しかし、このまま放置するわけにもいきません。責任感が強い1人情シスの方であれば、特にそう思うことになるでしょう。

一刻も早く、属人化状態を解消する必要があります。

正解がわからない

ネットワーク構成には“絶対的な正解”があるわけではなく、企業規模や要件によって最適解が変わります。

そのため、情報を調べても「自社にとって何が正しいのか」が判断しにくいのが実情です。

しかし、結果として、「とりあえず今のままでいいか」と現状維持になりがちです。

しかし、これでは1人情シスの方は安心して過ごすことはできません。そしてネットワークに不具合が生じると社内から不満の声が上がることになります。

情シスの仕事は直接利益を生み出すのではなく、利益を生み出すための基盤を整える仕事です。しかし、ネットワークの不具合によってその基盤が安定していないと、存在意義を失う事態にもなりえます。1人情シスのあなたは、その責任を強く感じているでしょう。

ネットワークが「安定している」状態を作り出すことが正解ですが、正解を定義することから始める必要があります。

日常業務に追われて後回しになる

1人情シスの最大の課題は、圧倒的な業務量です。ヘルプデスク対応やアカウント管理、機器トラブルなどに時間を取られ、ネットワークの見直しは後回しになりがちです。

1人情シスが抱える業務については以下の記事にまとめています。

【本当に人間か?】中小企業の1人情シスの業務量と業務内容を解説

上記のように大量の業務を抱えており、ネットワークについては問題がなければ後回しにされがちです。またネットワーク構成の見直しはリスクを伴う業務であり、変更によって既存の安定性が失われてしまう可能性もあります。

よって1人情シスは「知識不足」というよりも、業務状況やリスクなど、環境的にネットワーク構成を最適化しづらい立場にあります。これは1人情シスのあなたの能力の問題ではなく、組織としての構造の問題です。

1人情シスはこのような責任の重さにより限界を迎えてしまうことも珍しくありません。それでも自社のために必死に頑張っているのでしょう。

1人情シスが限界を迎える瞬間|「もう無理…」と感じるあなたへ

だからこそ、ゼロから悩むのではなく、自分を楽にするためにベースとなる構成テンプレを参考にすることが重要です。

【図解】1人情シス向けネットワーク構成テンプレ3選

ここからは、1人情シスでも無理なく運用できる「ネットワーク構成テンプレ」を図解付きで紹介します。

実際の現場でよく使われる構成をベースにしているため、自社の規模や状況に応じてそのまま流用することも可能です。

「どれが正解か?」ではなく、自社に合ったレベルの構成を選ぶことが重要です。

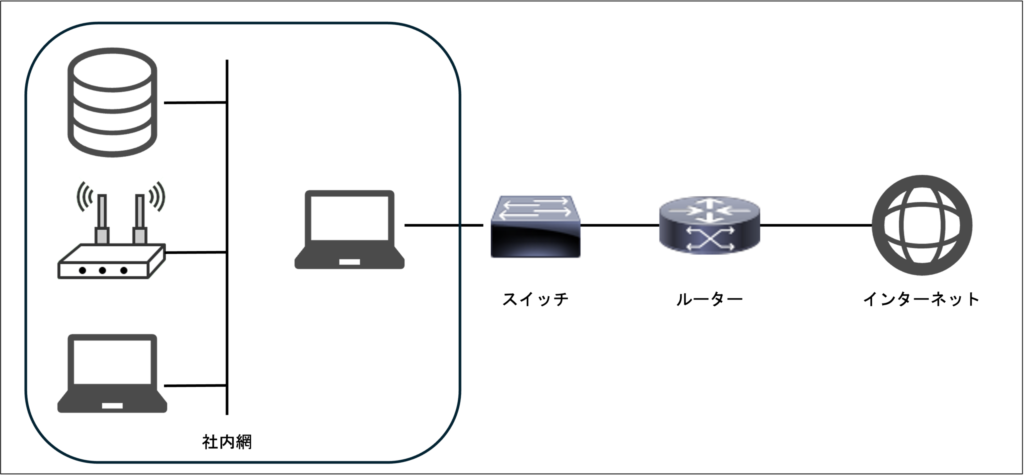

① シンプル構成(小規模・最低限の運用)

まずは最もシンプルな構成です。

小規模企業や、とりあえず業務を回すことを優先したい場合に適しています。

- インターネット回線

- ルーター(またはONU一体型機器)

- スイッチングハブ

- 社内PC・プリンター・Wi-Fi

この構成は、いわゆる“フラットネットワーク”で、すべての機器が同一ネットワークに接続されます。

メリット

- 構築が簡単で初期コストが低い

- トラブル時の切り分けが比較的シンプル

デメリット

- セキュリティが弱い

- 障害発生時の影響範囲が広い

「まずはここからスタート」で問題ありませんが、長期的には次の構成への移行を検討するのが理想です。

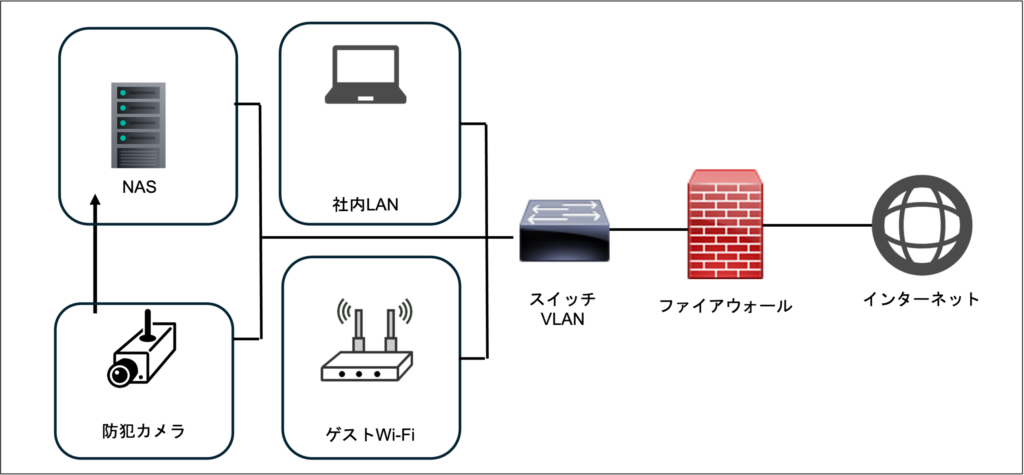

② セキュリティ強化構成(最もおすすめ)

次に紹介するのが、1人情シスに最もおすすめしたい構成です。

業務に支障を出さず、現実的な運用負荷でセキュリティを高めることができます。

- ファイアウォール(UTM)の導入

- VLANによるネットワーク分割

- 社内LANとゲストWi-Fiの分離

- NASやカメラなどを別セグメントに配置

この構成では、用途ごとにネットワークを分けることで、万が一の被害を最小限に抑えることができます。

メリット

- セキュリティリスクを大幅に低減できる

- トラブルの影響範囲を限定できる

デメリット

- 初期設計のハードルがやや高い

- VLANや機器設定の知識が必要

とはいえ、近年は中小企業でもセキュリティ対策が求められる時代です。

余裕があれば、この構成を目指すのが現実的な最適解と言えるでしょう。

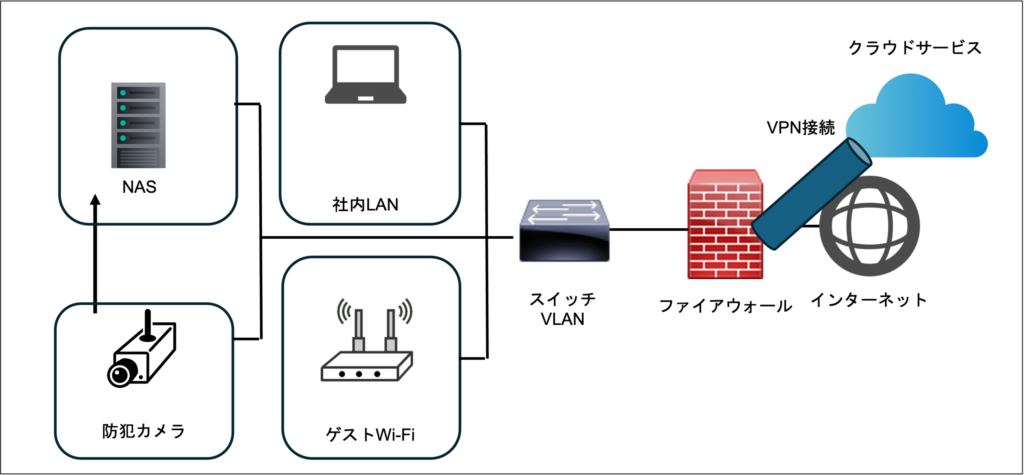

③ クラウド併用構成(リモートワーク対応)

最後にクラウドサービスを前提とした構成です。

リモートワークや複数拠点での業務がある場合に適しています。

- VPNによる社外アクセス

- SaaS(クラウドサービス)の活用

- 社内サーバーの最小化

- インターネット経由での業務利用

この構成では、「社内ネットワーク=すべての中心」という考え方から脱却し、クラウドを軸にした設計になります。

メリット

- 場所に依存しない働き方が可能

- 社内インフラの運用負荷を軽減できる

デメリット

- ネットワーク+クラウドの理解が必要

- VPNや認証設計を誤るとセキュリティリスクが高まる

主流のネットワーク構成ですが、いきなり③を目指すのではなく、②の構成をベースに段階的に取り入れていくのがおすすめです。

ネットワーク構成のよくある失敗パターン

ネットワーク構成は、一度問題が起きると業務全体に影響を及ぼします。

しかし実際の現場では、「とりあえず動いている」状態のまま運用され、気づかないうちにリスクを抱えているケースが少なくありません。

ここでは、1人情シスの現場でよく見られる失敗パターンを紹介します。

自社の状況と照らし合わせながらチェックしてみてください。

フラットネットワークのまま運用している

すべての端末や機器が同一ネットワークに接続されている状態です。

- 社内PC

- プリンター

- NAS

- Wi-Fi端末

これらがすべて同じセグメントに存在すると、1台の端末がマルウェア感染しただけで、ネットワーク全体に影響が広がる可能性があります。

小規模環境ではよくある構成ですが、最低限の分離(VLANなど)は検討すべきです。

ゲストWi-Fiと社内ネットワークが分離されていない

来客用のゲストWi-Fiと社内ネットワークが同一になっている構成も危険なパターンです。

この状態では、外部の端末がそのまま社内ネットワークに接続できてしまいます。

- 情報漏えいリスク

- 不正アクセス

- 内部リソースへの侵入

といった重大なセキュリティリスクにつながるため、ゲストWi-Fiは必ず分離しましょう。

IPアドレス設計が場当たり的

IPアドレスの割り振りにルールがなく、場当たり的に設定している状態です。

- 同じ用途なのにバラバラなセグメント

- どのIPがどの機器か分からない

- 重複や設定ミスが発生する

このような状態では、トラブル時の切り分けに大きな時間がかかります。

シンプルでよいので、命名規則やセグメントのルールを決めておくことが重要です。

構成図・ドキュメントが存在しない

「頭の中にあるから大丈夫」という状態は非常に危険です。

- 自分しか分からない

- トラブル時に全体像が把握できない

- 引き継ぎができない

ネットワークは見えないインフラだからこそ、可視化(構成図)が必須です。

使われていない機器や配線が放置されている

過去に導入された機器や配線が、そのまま残っているケースも多く見られます。

- 何のためにあるのか分からない機器

- どこにつながっているか不明なケーブル

- 電源が入ったままの未使用機器

これらはトラブルの原因になるだけでなく、セキュリティリスクにもなります。

定期的に棚卸しを行い、不要なものは撤去することが重要です。

「とりあえず再起動」で乗り切っている

トラブルが発生した際に、原因を特定せず再起動で対応しているケースです。

一時的には解決することもありますが、根本原因は残ったままになります。

- 同じ障害が再発する

- 原因不明の不具合が増える

- 障害対応に時間を取られる

再発防止のためにも、原因の切り分けと記録を習慣化することが重要です。

最低限これだけやればOK!実務チェックリスト

ここまで読んで、「やるべきことが多すぎて無理…」と感じた方もいるかもしれません。

しかし、最初から完璧なネットワーク構成を目指す必要はありません。

まずは最低限これだけやればOKというラインを押さえることが重要です。

以下のチェックリストをもとに、自社の環境を見直してみてください。

ネットワーク分離(最低限のセキュリティ対策)

ネットワーク分離として、最低限以下を実施しておきましょう。

これができていれば、トラブル発生時に原因特定をしやすくなるメリットがあります。他にもセキュリティ面の制御をしやすいことや、仮に不正アクセスを許しても横展開されずに、被害範囲を最小化できることもメリットです。

ファイアウォールの導入・設定

ファイアウォールの導入、設定を適切に行い、不要なアクセスを防ぐ必要があります。

ネットワークセキュリティ面の鉄則として、「必要最低限のアクセスに絞ること」が大切です。ファイアウォールに対し、ホワイトリストによって最低限のアクセスだけを認めるポリシーを設定しておきましょう。

IPアドレス設計ルールの整備

IPアドレス設計ルールを整備しておきましょう。

機器やセグメント名、IPアドレス帯を決めておくことで、構成を変更する際や確認する際の手間を減らすことができます。ただでさえ忙しい1人情シスであれば、最初にルールを決めておき、次回以降は判断に迷わないようにしておくべきです。

構成図・ドキュメントの作成

構成図やドキュメントを作成し、必要な時に必要な人が確認できる状態にしておきましょう。

構成図やドキュメントを用意せずに自分の頭の中にのみ描かれているのは、属人化している状態に他なりません。これでは1人情シスへの依存を減らしてくても減らせないでしょう。

自分以外の誰かが見ても、同じようにネットワーク構成や設計時のルールを理解できる状態を作る必要があります。

不要な機器・配線の整理

不要な機器や配線を整理し、無駄がない状態にしておきましょう。

まず不要な機器や配線があると物理的に邪魔です。スペースをとってしまい、他の必要な機器を置くスペースが埋まってしまいます。また配線の場合は、足を引っ掛ける、絡まるなどのリスクもあるため、不要なものは無くしておくべきです。

物理的な影響に加え、セキュリティリスクも見逃せません。放置している機器は監視の目が薄くなり、知らず知らずのうちに不正アクセスを許す原因になることがあります。使わないものは直ちに保管や処分を検討しましょう。

トラブル対応の基本ルール

トラブル対応の基本ルールを決めておくことで、1人情シスに対する依存度を減らすことや、社員による再発防止につながりやすくなります。

よく起こるエラーや頻繁に問い合わせられる内容についてだけでもまとめておくことで、1人情シスの負担を減らすことにつながります。自己解決や社員同士の解決ができれば、彼らのリテラシーも上がることになったり、トラブル発生時でも、2次災害を防いだりする可能性もあるでしょう。

これらを踏まえ、トラブル発生時のルールだけでも定めておきましょう。

まとめ 1人情シスが整備するネットワーク構成は完璧でなくてOK

本記事では、1人情シスがネットワーク構成で悩む理由から、具体的な構成テンプレ、よくある失敗パターン、最低限やるべき対策までを解説してきました。

ネットワークは専門性が高く、「完璧に設計しなければならない」と感じてしまいがちです。

しかし実際には、最初から理想形を目指す必要はありません。

重要なのは、次の3点です。

ネットワークは「完璧であること」よりも、「把握できていて、コントロールできる状態」であることが重要です。1人情シスが完璧にすることなど、不可能なのはあなた自身がわかっているでしょう。

まずは優先順位を決めて、できることから改善していってください。

関連して、現実的な話をしておきます。

どれだけネットワークを整理し、仕組み化を進めたとしても、1人情シスという体制そのものに限界があるのも事実です。

こうした状況に、心当たりがある方も多いのではないでしょうか。

ネットワークを整備することは、確かに重要です。しかしそれ以上に大切なのは、自分自身が無理なく働き続けられる環境であることです。

もし「もうこれ以上は厳しい」と感じているのであれば、環境そのものを見直すことも一つの選択肢です。

頑張り続けることだけが正解ではありません。

あなた自身が安心して働ける状態を、最優先に考えていきましょう。